| Tor | |

|---|---|

| |

Официальный сайт The Tor Project, Inc[en], запущенный в Tor Browser | |

| Тип | гибридная анонимная сеть[1] луковой маршрутизации |

| Автор | The Tor Project, Inc[en][2][3] |

| Разработчик | Core Tor People[4] |

| Написана на | C, C++, Python[5] |

| Интерфейс | GTK+, Qt |

| Операционная система | Linux[К 1], Windows NT[13], Unix-подобные ОС[К 2], iOS[К 3], Android[25], Maemo[26], FirefoxOS[27][28], OS/2[29] |

| Языки интерфейса | русский и ещё 14 языков[30] |

| Первый выпуск | 20 сентября 2002[31] |

| Последняя версия | |

| Альфа-версия | |

| Состояние | работает и активно развивается |

| Лицензия | модифицированная лицензия BSD[d][34] |

| Сайт | torproject.org (англ.) |

Tor (сокр. от англ. The Onion Router)[35] — свободное и открытое программное обеспечение для реализации второго поколения так называемой луковой маршрутизации[36]. Это система прокси-серверов, позволяющая устанавливать анонимное сетевое соединение, защищённое от прослушивания. Рассматривается как анонимная сеть виртуальных туннелей, предоставляющая передачу данных в зашифрованном виде[37]. Написана преимущественно на языках программирования C, C++, Rust[нет в источнике] и Python[5].

С помощью Tor пользователи могут сохранять анонимность в Интернете при посещении сайтов, ведении блогов, отправке мгновенных и почтовых сообщений, а также при работе с другими приложениями, использующими протокол TCP. Анонимизация трафика обеспечивается за счёт использования распределённой сети серверов — узлов[38]. Технология Tor также обеспечивает защиту от механизмов анализа трафика[39], которые ставят под угрозу не только приватность в Интернете, но также конфиденциальность коммерческих тайн, деловых контактов и тайну связи в целом.

Tor оперирует сетевыми уровнями onion-маршрутизаторов, позволяя обеспечивать анонимные исходящие соединения и анонимные скрытые службы[40].

В 2011 году проект Tor был удостоен премии общественной значимости Фонда свободного программного обеспечения[41], а в 2012 году — награды EFF Pioneer Award[42].

История

Этот раздел слишком короткий. Пожалуйста, улучшите и дополните его. |

Система Tor была создана в «Центре высокопроизводительных вычислительных систем»[43] Исследовательской лаборатории Военно-морских сил США[en] в рамках проекта Free Haven[en] совместно с DARPA по федеральному заказу[44]. Исходный код был опубликован под свободной лицензией[45], чтобы все желающие[46] могли провести проверку на отсутствие ошибок и закладок[47].

О поддержке проекта объявила правозащитная организация Electronic Frontier Foundation, которая начала активно пропагандировать новую систему и прилагать значительные усилия для максимального расширения сети[48]. Существенную финансовую помощь Tor оказывают Министерство обороны и Государственный департамент США, а также Национальный научный фонд[49]. По состоянию на февраль 2016 года Tor имеет более 7000 узлов сети[50], разбросанных по всем континентам Земли, кроме Антарктиды[51], а число участников сети, включая ботов, превышает 2 миллиона[52]. По данным Tor Metrics, в июле 2014 года Россия вошла в тройку стран, наиболее активно использующих Tor[53].

В настоящее время существуют версии и решения Tor практически для всех современных операционных систем[54] (в том числе и мобильных ОС, вроде iOS и Android), а также ряда прошивок[К 4] и различного аппаратного обеспечения[К 5].

Использование

Частные лица используют Tor для защиты неприкосновенности частной жизни[70] и получения доступа к информации, заблокированной интернет-цензурой[71][72].

Скрытые сервисы Tor предоставляют своим пользователям возможность создавать собственные веб-сайты[73] и электронные СМИ[74], не раскрывая при этом информацию об их реальном местоположении.

Социальные работники пользуются Tor при общении с учётом тонкой социальной специфики в чатах и веб-форумах для жертв насилия, конфликтов, беженцев, а также для людей с физическими или психическими отклонениями[75].

Журналисты используют Tor для безопасного общения с информаторами и диссидентами[76]. Например, Эдвард Сноуден с помощью Tor передал информацию о PRISM газетам The Washington Post и The Guardian[77], еженедельник The New Yorker запустил специализированный сервис Strongbox[en] для приёма компромата[78][79], а итальянские интернет-активисты создали сайт MafiaLeaks[en] по сбору информации о деятельности мафии[80]. Алексей Навальный рекомендует использовать Tor для отправки в его Фонд борьбы с коррупцией информации о злоупотреблениях российских чиновников[81].

Неправительственные организации используют Tor для подключения своих сотрудников к нужным сайтам в заграничных командировках, когда есть смысл не афишировать их работу[82][83].

Общественные организации, например, Indymedia[84], рекомендуют Tor для обеспечения безопасности своих членов. Гражданские активисты из EFF поддерживают разработку Tor, поскольку видят в нём механизм для защиты базовых гражданских прав и свобод в Интернете[85].

Корпорации используют Tor как безопасный способ проведения анализа на конкурентном рынке[86], а также в качестве дополнения к виртуальным частным сетям[87].

Спецслужбы используют Tor для обеспечения секретности при выполнении особых задач. Например, тайное подразделение JTRIG[en] британского Центра правительственной связи применяло её как одну из составных частей комплекса средств для обеспечения защищённого доступа к своим VPS[88].

Tor против PRISM

По мнению Майка Перри, одного из ведущих разработчиков The Tor Project, Inc[4], при грамотном использовании сети Tor совместно с другими средствами информационной безопасности она обеспечивает высокую степень защиты от таких программ шпионажа, как PRISM[89]. Аналогичного мнения придерживаются издания InformationWeek[90], Ars Technica[91], Freedom of the Press Foundation[en][92], Частный Корреспондент[93], а также Андрей Солдатов[94] и Брюс Шнайер[95].

Устройство и принцип работы Tor

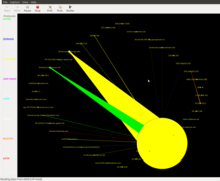

Анонимные исходящие соединения

Пользователи сети Tor запускают «луковый» прокси-сервер на своей машине, который подключается к серверам Tor, периодически образуя цепочку сквозь сеть Tor, которая использует многоуровневое шифрование[en]. Каждый пакет данных, попадающий в систему, проходит через три различных прокси-сервера — узла[96], которые выбираются случайным образом. Перед отправлением пакет последовательно шифруется тремя ключами: сначала для третьего узла, потом для второго и в конце, для первого. Когда первый узел получает пакет, он расшифровывает «верхний» слой шифра (аналогия с тем, как чистят луковицу) и узнаёт, куда отправить пакет дальше. Второй и третий сервер поступают аналогичным образом. В то же время, программное обеспечение «лукового» прокси-сервера предоставляет SOCKS-интерфейс. Программы, работающие по SOCKS-интерфейсу, могут быть настроены на работу через сеть Tor, который, мультиплексируя трафик, направляет его через виртуальную цепочку Tor и обеспечивает анонимный веб-серфинг в сети.

Внутри сети Tor трафик перенаправляется от одного маршрутизатора к другому и окончательно достигает точки выхода, из которой чистый (нешифрованный) пакет данных уже доходит до изначального адреса получателя (сервера). Трафик от получателя обратно направляется в точку выхода сети Tor.

Анонимные скрытые службы

| Схема работы скрытых сервисов Tor | |

| Этапы построения соединения со скрытыми сервисами. | |

| Типология скрытых сервисов. | |

Начиная с 2004 года Tor также может обеспечивать анонимность и для серверов[97], позволяя скрыть их местонахождение в Интернете при помощи специальных настроек для работы с анонимной сетью[98]. Доступ к скрытым службам возможен лишь при использовании клиента Tor на стороне пользователя[99].

Скрытые службы доступны через специальные псевдодомены верхнего уровня .onion. Сеть Tor распознаёт эти домены и направляет информацию анонимно к скрытым службам, которые затем обрабатывают её посредством стандартного программного обеспечения, настроенного на прослушивание только непубличных (закрытых для внешнего доступа) интерфейсов[100]. Но всё же публичный Интернет чувствителен для атак соотношений, поэтому службы не являются истинно скрытыми[101].

Доменные имена в зоне .onion генерируются на основе случайного открытого ключа сервера и состоят из 16 символов (букв латинского алфавита и цифр от 2 до 7). Возможно создание произвольного имени, методом случайного перебора, при помощи стороннего программного обеспечения[102].

У скрытых сервисов Tor есть свои собственные каталоги сайтов[103][104][105] (см. The Hidden Wiki), поисковые системы[106][107][108] (см. TorSearch[en]), электронные торговые площадки[109][110][111], шлюзы интернет-трейдинга[112], почтовые серверы[113] (см. Tor Mail[en]), электронные библиотеки[114][115], торрент-трекеры[116], блог-платформы[117], социальные сети[118], файловые хостинги[119], службы коротких сообщений[120], чат-комнаты[en][121], IRC-сети[122][123], серверы SILC[124], XMPP[125][126] и SFTP[127], а также многие другие ресурсы[128][129][130]. Ряд известных сайтов имеет свои зеркала среди скрытых сервисов, например, Facebook[131], The Pirate Bay[132], Encyclopedia Dramatica[133], Библиотека Александрина[134], DuckDuckGo[135], РосПравосудие[136], WikiLeaks[137], Кавказ-Центр[138] и Cryptocat[139]. Кроме того, существуют гейты для доступа к скрытым сервисам непосредственно из Интернета[140][141][142] (см. Tor2web), а также для посещения других анонимных сетей через Tor[143].

Следует отметить возможность скрытых служб Tor размещаться за фаерволом, NAT-T[144], прокси-серверами[145] и SSH[146][147], не требуя обязательного наличия публичного IP-адреса[148].

По оценкам экспертов, количество скрытых сервисов Tor, по состоянию на июль 2014 года, оценивается в 80 000—600 000 сайтов[149].

Виды узлов Tor

Входные узлы (entry node)

Входные узлы служат для принятия инициированных клиентами сети Tor соединений, их шифрования и дальнейшего перенаправления к следующему узлу. Следует отметить, что изменение передаваемой информации на пути от клиента сети до входного узла не представляется возможным, так как согласно технической спецификации[150] протокола Tor, каждый пересылаемый блок данных защищён имитовставкой. Также невозможен перехват соединения на пути к входному узлу, поскольку применяется гибридное шифрование сеансовым ключом TLS, не допускающим утечек информации о типе или содержании пакетов.

Посреднические узлы (middleman node)

Посреднический узел, также иногда называемый невыходным (non-exit node), передаёт шифрованный трафик только между другими узлами сети Tor, что не позволяет его пользователям напрямую подключаться к сайтам, находящимся вне зоны .onion. Обслуживание посреднического узла гораздо менее рискованно, поскольку он не становится причиной жалоб, свойственных для выходного. Кроме того, IP-адреса посреднических узлов не появляются в логах [151].

Выходные узлы (exit node)

Последние в цепочке серверы Tor называются выходными узлами. Они выполняют роль передаточного звена между клиентом сети Tor и публичным Интернетом[152]. Это делает их наиболее уязвимой частью всей системы. Поэтому каждый ретранслятор Tor имеет гибкие настройки правил вывода трафика, которые позволяют регулировать использование тех или иных портов, протоколов и лимитов скорости для запущенного пользователем узла сети[153]. Эти правила представлены в каталоге Tor, следовательно, клиент автоматически будет избегать подключения к закрытым ресурсам. В любом случае, пользователю, решившему запустить у себя выходной узел, следует быть готовым к возникновению различных нештатных ситуаций[154][155]. Специально для помощи энтузиастам в таких случаях появились соответствующие руководства от The Tor Project, Inc[156] и EFF[157].

Сторожевые узлы (guard node)

Сеть Tor уязвима к атакам, при которых атакующий контролирует оба конца канала передачи (то есть, входной и выходной узлы цепочки). Каждый раз при построении цепочки узлов Tor существует опасность, что она будет скомпрометирована таким образом.

Поэтому, в версии Tor 0.1.1.2-alpha[158] были впервые внедрены так называемые сторожевые узлы. Начиная с версии Tor 0.1.1.11-alpha[159] они используются по умолчанию. Философская предпосылка этой технологии заключается в том, что для большинства пользователей Tor единичные скомпрометированные соединения практически так же плохи, как и постоянные.

При использовании полностью случайных входных и выходных узлов в каждой цепочке, вероятность компрометации цепочки постоянна и составляет приблизительно[160] , где — количество узлов, контролируемых атакующим, а — полное количество узлов сети. Из этого следует, что если атакующий достаточно долго контролирует даже незначительное число узлов, каждый постоянный пользователь Tor рано или поздно использует скомпрометированную цепочку.

Чтобы избежать этого, клиент Tor выбирает небольшое число узлов в качестве сторожевых и использует один из них в качестве входного узла для каждой создаваемой цепочки, пока эти узлы в рабочем состоянии. Если ни один из сторожевых узлов пользователя не контролируется атакующим, все цепочки данного пользователя будут надёжными. Но и в том случае, если один или даже все сторожевые узлы пользователя попали под контроль атакующего, вероятность компрометации каждой его цепочки составляет не 100 %, а менее, чем .

Таким образом, в условиях контроля атакующим небольшой части узлов сети , технология сторожевых узлов уменьшает вероятность быть скомпрометированным хотя бы один раз, не влияя на математическое ожидание количества скомпрометированных соединений для произвольно выбранного пользователя. Проще говоря, она обеспечивает надёжность соединений для большинства пользователей за счёт «концентрации» скомпрометированных соединений у меньшей части пользователей. С учётом вышеупомянутой философии, это является выигрышным решением для большинства пользователей сети Tor[161].

Мостовые узлы (bridge relay)

Ретрансляторы, называемые бриджами (Tor Bridges) являются узлами сети Tor, адреса которых не публикуются в сервере каталогов и используются в качестве точек входа как для загрузки каталогов, так и для построения цепочек[162]. Поскольку открытого списка мостов не существует, даже блокировка всех публичных адресов Tor не повлияет на доступность этих скрытых ретрансляторов. Корневые серверы мостовых узлов собирают IP-адреса бриджей и передают их пользователям по электронной почте[37], через веб-серверы[163] или путём запросов[164], что значительно повышает их цензурозащищённость. Добавление функции мостов в Tor стало ответом на попытки блокирования адресов сети некоторыми цензорами. Но даже этого может быть недостаточно, поскольку ряд программ фильтрации может отследить незашифрованные запросы к каталогам Tor. Поэтому программное обеспечение сети начиная с версии 0.2.0.23-rc[165] по умолчанию используют шифрование запросов и периодическую смену TLS для имитации работы веб-браузеров. Однако, данный способ маскировки является труднореализуемой задачей там, где происходит блокирование TLS, как, например, в Иране[166]. В перспективе планируется ввести возможность имитации множества протоколов[167].

Выходные анклавы (exit enclave)

Выходной анклав — это ретранслятор Tor, который позволяет выйти на обычный сервис, находящийся по тому же IP-адресу, что и сам «анклав». Эта функция полезна для ресурсов, которые используются через Tor, чтобы воспрепятствовать перехвату трафика между выходным узлом и сервисом[168]. В частности, её использует поисковая система DuckDuckGo[169].

Начиная с версии 0.2.3 не поддерживаются[168].

Взаимодействие Tor с другими средствами обеспечения сетевой безопасности и анонимности

| Совместная работа Tor и VPN | |

| Tor через VPN. | |

| VPN через Tor. | |

С мая 2005 года анонимная сеть JAP[en] умеет использовать узлы сети Tor в качестве каскада для анонимизации трафика, но только по протоколу HTTP. Это происходит автоматически в том случае, если в настройках браузера выбран SOCKS, а не HTTP-прокси[170]. Также есть возможность организовать доступ к анонимным сетям I2P[171], JonDonym[en][172], RetroShare[173], Freenet[174] и Mixmaster[en][175] непосредственно через Tor при помощи Whonix[176].

Privoxy можно настроить для обеспечения доступа к скрытым сервисам Tor, I2P[177][178] и Freenet[179] одновременно. Кроме того, возможно совместить Tor и Privoxy с Hamachi, получив двойное шифрование[en] и дополнительное скрытое туннелирование[180].

Ретрансляторы Tor могут быть установлены в облачном веб-сервисе Amazon EC2[К 6][181], а также в VPS[182], избавляя таким образом волонтёров сети от необходимости держать её узлы у себя дома и рискуя при этом скомпрометировать свою личность[183].

Виртуальная частная сеть может быть запущена, используя Tor в качестве прозрачного прокси[К 7].

Существует способ настроить файлообменную сеть WASTE для работы со скрытыми сервисами Tor[184].

Система мгновенного обмена сообщениями Bitmessage может использовать Tor как прокси-сервер[185].

Поисковая система YaCy может быть настроена для индексирования скрытых сервисов Tor[186].

Tor и криптовалюты

Есть возможность обеспечить анонимное использование Bitcoin при помощи Tor[187][188].

Бывший разработчик Bitcoin Майк Хирн[189], до того как ушёл на работу в R3, создал клиентское ПО этой криптовалюты, названный bitcoinj[190]. В отличие от оригинала, он написан на языке Java и сопряжён с сетью Tor, что позволяет обеспечить анонимность лиц, пользующихся кошельками или службами, которые принимают Bitcoin[191].

Исследователи из Йельского университета в своей работе «A TorPath to TorCoin» предложили новую альтернативную цифровую валюту TorCoin[192], основанную на модифицированном протоколе Bitcoin. Её фундаментальное отличие от оригинала заключается в иной схеме доказательства работы, производной от пропускной способности, а не вычислительной мощности[193]. Это означает, что чем большую скорость сети сумеет обеспечить её участник, тем значительнее вознаграждение, которое он сможет получить. Подобная концепция особенно актуальна для Tor, так как анонимность и стабильность её работы напрямую зависит от количества участников, а также интернет-трафика, которые они готовы предоставить[194].

Ограничения системы

Tor предназначен для скрытия факта связи между клиентом и сервером, однако он принципиально не может обеспечить полное скрытие передаваемых данных, поскольку шифрование в данном случае является лишь средством достижения анонимности в Интернете. Поэтому для сохранения более высокого уровня конфиденциальности необходима дополнительная защита самих коммуникаций[К 9] при соединении с сайтами[195], OTR при общении по IM[196][197], PGP/GPG[198] при пересылке E-Mail[199], SFTP/FTPS при загрузке/выгрузке по FTP[199], SSH/OpenSSH[199][200][201] при организации удаленного доступа.</ref>. Также важно шифрование передаваемых через Tor файлов с помощью их упаковки в криптографические контейнеры и применение методов стеганографии[202].

Tor работает только по протоколу SOCKS[203], поддерживаемому не всеми приложениями, через которые может понадобиться вести анонимную деятельность. Методом решения этой проблемы является использование специализированных программных прокси-серверов и аппаратных проксификаторов. Также существуют отдельные способы торификации[199] как различных приложений, так и целых операционных систем[204][205][206][207].

Tor не поддерживает UDP[208], что не позволяет использовать протоколы VoIP[209] и BitTorrent[210] без риска утечек[211][212]. Эта проблема может быть решена при помощи туннелирования во Whonix[213] и в OnionCat.

Сеть Tor не может скрыть от интернет-провайдера факт использования самой себя, так как её адреса находятся в открытом доступе[214], а порождаемый ею трафик распознаётся с помощью снифферов[215] и DPI[216]. В некоторых случаях уже это становится дополнительной угрозой для пользователя[217]. Для её предотвращения разработчиками Tor были созданы средства маскировки трафика[218]. Также существуют способы скрыть использование Tor при помощи VPN[219], SSH[220][221] и Proxy chain[222].

Tor не в состоянии защитить компьютер пользователя от вредоносного[223], в частности шпионского программного обеспечения, которое может быть использовано для деанонимизации[224]. Методом защиты от таких программ является применение как грамотно настроенных IPS и DLP[225], так и общих мер сетевой безопасности, включая расширения браузеров[226] при веб-серфинге (напр. NoScript и RequestPolicy для Firefox). Наиболее же эффективным способом будет использование специализированных операционных систем, где все необходимые меры безопасности реализованы по умолчанию с учётом специфики использования Tor.

Использование Tor как шлюза на пути к Всемирной сети позволяет защитить права пользователей из стран с интернет-цензурой лишь на некоторое время, ведь такой стране достаточно заблокировать доступ даже не ко всем серверам сети Tor, а только к центральным серверам каталогов. В этом случае энтузиастам рекомендуется настроить у себя мостовой узел Tor, который позволит заблокированным пользователям получить к нему доступ. На официальном сайте проекта любой пользователь всегда может найти актуальный список мостов для своей сети[163]. В случае, если он также заблокирован, можно подписаться на официальную рассылку Tor, отправив письмо с темой «get bridges» на E-Mail bridges@torproject.org[37] или использовать специальный плагин для WordPress, который позволяет постоянно генерировать картинку-CAPTCHA с адресами мостов. Но даже использование таковых не является панацеей, так как с момента создания Tor-бриджей появилось множество способов их раскрытия[227].

У текущей архитектуры скрытых сервисов имеются сложности с масштабируемостью, поскольку нагрузка от клиентов ложится на точки выбора соединения, которыми являются обычные узлы сети Tor, не предназначенные для подобных нагрузок. Для частичного решения этой проблемы скрытые сервисы создают несколько точек выбора соединения, самостоятельно руководствуясь своим уровнем значимости. Но даже при этом остается трудность балансирования нагрузки. И хотя скрытые сервисы поддерживают такие решения, как HAProxy, возможность перенаправления клиентов на разные IP-адреса, как это делает, например, Round robin DNS, отсутствует. Кроме того, низкая отказоустойчивость точек выбора соединения делает их уязвимыми перед DDoS-атаками[228], которые, будучи направлены на несколько точек, могут сделать скрытый сервис недоступным для клиентов. Для решения этой проблемы разработчики Tor в 2006 году предложили в своей работе «Valet Services: Improving Hidden Servers with a Personal Touch» новый вид узлов, которые будут размещаться перед точками выбора соединения и позволят разгрузить скрытые сервисы. В июле 2015 года началось открытое тестирование балансировщика OnionBalance[229], который позволит запросам скрытых сервисов распределяться между множеством экземпляров Tor[230].

Долговременной ключевой парой скрытых сервисов является RSA-1024, подверженный криптоанализу[231], а значит неизбежен их переход на другую длину ключа и/или другой асимметричный криптоалгоритм, что приведёт к переименованию всех доменных имен. Поэтому в декабре 2013 года один из ведущих специалистов The Tor Project, Inc Ник Мэтьюсон[4][232] опубликовал проект спецификации для новой версии скрытых сервисов, в которой помимо дополнительных методов их защиты от DoS-атак, также планируется отказ от криптографических примитивов RSA-1024, DH-1024[233] и SHA-1 в пользу алгоритмов на эллиптических кривых Ed25519, Curve25519[en] и хеш-функции SHA-256[234].

Как анонимная сеть с низким временем ожидания, Tor потенциально уязвим к анализу трафика[235] со стороны атакующих, которым доступны для прослушивания оба конца соединения пользователя[К 9][236]. И хотя согласно технической спецификации[150], Tor изначально создан с расчётом на противодействие таким атакам при помощи пересылки данных фиксированными блоками в 512 байт с дальнейшим мультиплексированием в одно TLS-соединение, группе исследователей из Люксембургского университета[en] и RWTH удалось добиться определенных успехов в её осуществлении[237]. Поэтому перед использованием Tor необходимо выбрать входной и выходной узлы, которые находятся за пределами страны пребывания[238], чтобы не стать жертвой национальных программ слежения. В случаях, когда анонимность в Интернете важнее скорости передачи данных, следует использовать анонимную сеть с высоким временем ожидания, например, Mixminion[239].

Уязвимости

Против Tor могут быть использованы атаки пересечения и подтверждения[240], атака по времени[241][242][243], атака по сторонним каналам[244], а также глобальное пассивное наблюдение[245][246].

Сетевой безопасности пользователей Tor угрожает практическая возможность корреляции анонимного и неанонимного трафика, так как все TCP-соединения мультиплексируются в один канал. В качестве контрмеры здесь целесообразно поддерживать несколько параллельно работающих экземпляров процесса Tor[247] или запустить ретранслятор этой сети[248].

Профессор Ангелос Керомитис[249] из Колумбийского университета в своем докладе «Simulating a Global Passive Adversary for Attacking Tor-like Anonymity Systems», представленном на конференции Security and Privacy Day and Stony Brook[250] 30 мая 2008 года, описал новый способ атаки на сеть Tor. По его мнению, не полностью глобальный пассивный наблюдатель (GPA — Global Passive Adversary)[251] может осуществлять наблюдение из любого участка сети с использованием новой технологии изучения трафика LinkWidth[252], который позволяет измерять пропускную способность участков сети без кооперации с точками обмена трафиком, недосягаемыми напрямую маршрутизаторами и без сотрудничества с интернет-провайдерами. При помощи модулирования пропускной способности анонимного соединения с сервером или маршрутизатором, находящимся вне прямого контроля, исследователям удалось наблюдать получающиеся флуктуации трафика, распространяющиеся по всей сети Tor до конечного пользователя. Эта техника использует один из главных критериев сети Tor — обмен GPA-устойчивости на высокую пропускную способность и малые задержки сети. Новая техника не требует никакой компрометации узлов Tor или принуждения к сотрудничеству конечного сервера. Даже наблюдатель с малыми ресурсами, имеющий доступ всего к двум точкам перехвата трафика в сети, может вычислить реальный IP-адрес пользователя в большинстве случаев. Более того, высокооснащённый пассивный наблюдатель, используя топологическую карту сети Tor, может вычислить обратный путь до любого пользователя за 20 минут. Также исследователи утверждают, что можно вычислить IP-адрес скрытого сервиса Tor за 120 минут. Однако, подобная атака возможна лишь в лабораторных условиях, так как может быть эффективно проведена только против участников сети, скачивающих большие файлы на высокой скорости через близкие друг к другу узлы при условии компрометации выходящего, что весьма далеко от реальной работы Tor[253]. Для защиты от потенциальных атак подобного рода рекомендуется не перегружать сеть, например, участием в онлайн-играх или файлообменом с пиринговыми сетями[К 10].

Стивен Мёрдок[255] из Кембриджского университета в ходе симпозиума «IEEE 2005» по вопросам безопасности и конфиденциальности в Окленде, представил свою статью «Low-Cost Traffic Analysis of Tor» с описанными методами анализа трафика, которые позволяют выяснить, какие узлы Tor в настоящее время используются для ретрансляции анонимных потоков данных и тем самым значительно сократить анонимность сети. Однако, проверка этих методов, проведенная в Университете Вуллонгонга, показала, что они работают не во всех случаях[256].

Эксперты из ESIEA[en] в своем докладе «Dynamic Cryptographic Backdoors Part II Taking Control over the TOR Network» сообщили, что им удалось разработать скрипт, идентифицировавший большое количество сетевых мостов Tor. И с помощью полученных данных о топографии сети был создан вирус, способный установить контроль над её узлами, подверженными уязвимости. Это, по словам исследователей, позволяет им устанавливать свои ключи шифрования и таблицы инициализации криптографических алгоритмов, что сводит на нет эффективность двух слоев шифрования сети из трёх. Связь с инфицированными таким образом узлами достигается с помощью блокирования соединений ко всем остальным узлами методом локальной перегрузки сети и последующей рекурсии пакетов[257]. Но поскольку данный способ был испробован лишь в лабораторных условиях методом клонирования части сети, его практическая применимость в реальных условиях была аргументированно опровергнута официальными разработчиками Tor[258].

Исследователи из Исследовательской лаборатории Военно-морских сил США[en] и Университета Гумбольдта на 21-м симпозиуме «Network and Distributed System Security Symposium»[259] представили свою работу «The Sniper Attack: Anonymously Deanonymizing and Disabling the Tor Network», в которой описан механизм атаки, заключающийся в том, что клиент сети Tor мог посылать на её узлы особый запрос, приводящий к нехватке памяти и аварийному завершению работы. Подобный механизм мог быть использован для организации DDoS-атак на пользователей сети Tor. Кроме того, его применение против сторожевых узлов могло привести к деанонимизации скрытых сервисов[260]. При этом сам атакующий мог оставаться анонимным, также прикрываясь сетью[261]. Уязвимость, позволявшая осуществлять подобную атаку была закрыта в версии Tor, начиная с 0.2.4.18-rc[262].

В апреле 2014 года сеть Tor оказалась в числе сервисов, подверженных уязвимости Heartbleed[263]. Исследователь Колин Мулинер[264] из Северо-Восточного университета протестировал ретрансляторы Tor с помощью опубликованного эксплоита и пришёл к выводу, что не менее 20 % из них оказались уязвимы. В The Tor Project, Inc приняли решение о принудительном отключении этих узлов[265], что привело к существенному сокращению пропускной способности сети[266]. По мнению Руны Сандвик[4], Heartbleed стала самой серьёзной на тот момент технической проблемой в истории проекта Tor[267].

В мае 2014 года группой учёных из Люксембургского университета[en] в работе «Deanonymisation of clients in Bitcoin P2P network» была представлена технология деанонимизации пользователей Bitcoin, находящихся за NAT и работающих через Tor. Эта методика использует уязвимость протокола криптовалюты, которая позволяет клиентам осуществлять свободный сбор статистики и выбор произвольных узлов. Поэтому атакующий, используя даже незначительное в общей массе количество случайных соединений, может собрать достаточно информации для последующего датамайнинга и различения участников сети. После накопления определенного массива данных, применяя DoS-атаку на сеть Bitcoin, можно деанонимизировать не менее половины её пользователей. Так как в системе Bitcoin по умолчанию применяется бан IP-адресов, причастных к DoS-атакам, её применение через выходные узлы Tor позволяет последовательно выводить из строя клиентов, работающих через эту анонимную сеть. И как следствие, становится возможным выделение тех из них, которые не работают с клиентом, выходящим в сеть через Tor. Опасность этой атаки заключается в том, что она работает, даже если соединения с Bitcoin зашифрованы, и её побочным эффектом является упрощение нечестного майнинга путём манипуляции цепочками блоков[268].

В Tor неоднократно обнаруживались программные ошибки, способные разрушить анонимность пользователя[269][270][271][272][273][274], но благодаря открытости проекта они достаточно оперативно устраняются[275].

Уязвимостям сети Tor и изысканиям по их устранению посвящён ряд исследовательских работ[276].

Угрозы безопасности

Следует помнить, что один из узлов цепочки Tor вполне может оказаться уязвимым. Также по той или иной причине враждебные к клиенту действия может совершать сайт — от попыток выяснить настоящий адрес клиента до отклонения его сообщения.

Просмотр и модификация сообщения

На последнем узле цепочки Tor исходное сообщение от клиента окончательно расшифровывается для передачи его серверу в первоначальном виде. Соответственно:

- Первый узел цепочки знает настоящий сетевой адрес клиента[К 11].

- Последний узел цепочки видит исходное сообщение от клиента, хотя и не знает истинного отправителя[К 9][К 12].

- Сервер-адресат видит исходное сообщение от клиента, хотя и не знает истинного отправителя[К 9].

- Все интернет-шлюзы на пути от последнего узла сети Tor до сервера-адресата видят исходное сообщение от клиента, хотя и не знают адреса истинного отправителя[К 9].

Раскрытие отправителя

При работе с сетью Tor к сообщениям пользователя может добавляться техническая информация, полностью либо частично раскрывающая отправителя[223]:

- Техническая информация о прохождении пакетов, их адресатах и получателях может оставляться некорректно настроенными, либо злоумышленными узлами сети Tor[К 9].

- Техническая информация о сетевом адресе сервера-получателя может выдаваться клиентом путём DNS-запросов к своему DNS-серверу[280], легко перехватываемых интернет-провайдером[К 14] или использование сторонних DNS-серверов[К 15], а также специализированное решение TorDNSEL[286]. Кроме того, Tor может работать с DNSSEC[287] и DNSCrypt[288] во Whonix.</ref>.

- Сервером может запрашиваться, а клиентом выдаваться техническая информация о сетевом адресе клиента и конфигурации его операционной системы и браузера. Запрос может идти как через исполнение в браузере сценариев ActiveX, JavaScript, Java-апплетов и Adobe Flash[289], так и другими способами[290][К 16].

Другие угрозы безопасности

- На пути от последнего узла сети Tor до сервера назначения информация, идущая в открытом виде, может быть модифицирована[223][К 9], поэтому необходимо обязательно проверять целостность данных, например, при помощи контрольных сумм[293].

- На пути от последнего узла сети Tor до сервера назначения существует возможность кражи пользовательских реквизитов доступа к серверу, например, логина и пароля, cookie, либо сеанса связи[К 9].

- Сервер может отклонить сообщение с адресом отправителя узла сети Tor[К 17]. Так поступают некоторые серверы[296][297][298] для защиты от спама, анонимного вандализма и по другим причинам. В частности, так делают Википедия[К 18][299], Google[300], Livejournal[301], Vkontakte[302], Craigslist[303], Disney Junior[304], некоторые сервисы онлайн-банкинга[305] и учебные заведения[306]. Поэтому The Tor Project, Inc ведёт всемирный список интернет-сервисов[307] и интернет-провайдеров[308], препятствующих работе Tor.

Акции против Tor

В 2006 году спецслужбы Германии осуществили захват шести компьютеров, работавших узлами сети Tor на основании того, что они были незаконно использованы для доступа к детской порнографии[309].

В 2007 году немецкая полиция арестовала в Дюссельдорфе Александра Янссена, организовавшего у себя на компьютере сервер Tor, через который неизвестный отправил ложное сообщение о теракте. Несмотря на то, что вскоре г-н Янссен был отпущен, он решил отказаться от дальнейшего использования своего компьютера в качестве точки выхода Tor[310].

25 сентября 2009 года в чёрный список Великого Китайского Фаервола были включены 80 % IP-адресов публичных серверов Tor[311]. Первоначально пользователям удалось обойти блокировку при помощи сетевых мостов[312][313]. Но в дальнейшем цензоры стали применять усовершенствованные методы сканирования сети для их поиска[314]. Тогда разработчики Tor внедрили технологию Bridge Guard, защищающую мостовые узлы от зондирования[315].

В начале января 2010 года неизвестным хакерам удалось взломать два из семи серверов каталогов Tor[316], на одном из которых находились GIT и SVN репозитории проекта. Также злоумышленниками был получен контроль над сервером накопления статистики metrics.torproject.org. Анализ атаки показал, что хакерам удалось настроить вход по SSH-ключам и использовать захваченные серверы для организации атаки на другие хосты. Но никаких следов внедрения вредоносного кода в исходные тексты Tor обнаружено не было. Также не зафиксировано случаев доступа к ключам шифрования сети. Администрация проекта приняла решение вывести пораженные машины из сети и произвести полную переустановку программного обеспечения с обновлением идентификационных ключей. Пользователям было рекомендовано произвести обновление Tor до последней версии[317][318].

В начале сентября 2011 года на Tor было совершено сразу несколько крупных атак в Нидерландах, что вызвало серьёзную обеспокоенность его разработчиков[319]. 1 сентября голландская полиция совместно с государственными компьютерными экспертами предположительно путём несанкционированного доступа скомпрометировала ряд скрытых сервисов в ходе операции по борьбе с детской порнографией[320]. 3 сентября массированной DDoS-атаке подверглись сетевые мосты Tor, вследствие которой их лимит был исчерпан[321]. 4 сентября разработчиками Tor было установлено, что цифровой сертификат официального сайта проекта был скомпрометирован во время хакерской атаки на голландскую компанию DigiNotar[en][322]. Как впоследствии выяснилось, за этими действиями стоял Иран[323].

С 9 февраля 2012 года Tor блокируется в Иране методом запрещения SSL-соединений[166]. В ответ представители Tor предлагают использовать специально разработанную ими для этих случаев технологию Obfsproxy, предназначенную для построения обфусцированных сетевых мостов, которые обеспечивают маскировку трафика[324].

В июне 2012 года единственный интернет-провайдер Эфиопии Ethio Telecom[en] заблокировал Tor с помощью технологии Deep packet inspection[325]. Для преодоления блокировки пользователи использовали Obfsproxy и сетевые мосты[326].

В ноябре 2012 года за поддержку сети Tor был арестован гражданин Австрии[327].

В апреле 2013 года Национальное полицейское агентство Японии предложило местным интернет-провайдерам добровольно заблокировать сеть Tor[328], что вызвало резкую критику со стороны интернет-активистов и правозащитников[329].

На 40-м заседании Национального антитеррористического комитета директор ФСБ России Александр Бортников выступил с инициативой о необходимости разработки законопроекта, запрещающего использование сети Tor на территории Российской Федерации. Инициатива была поддержана Госдумой и отправлена на рассмотрение в законодательный орган[330].

Начиная с 10 августа 2013 года число пользователей сети Tor стало резко расти[52]. Сначала причиной этого считался возросший интерес к проекту после разоблачения PRISM[331]. Но последующий анализ разработчиками Tor новых подключений выявил аномалии, не свойственные для типичной пользовательской активности. На основании этого был сделан вывод, что причиной роста числа подключений является ботнет[332][333]. Причём его непрерывное расширение значительно повышает нагрузку на узлы сети, что ставит под угрозу стабильность её работы[334]. Пользователям было рекомендовано обновить программное обеспечение сети до новой версии, в которой применена технология, снижающая приоритет паразитного трафика[335]. После принятия этой меры его доля стала плавно уменьшаться[336], а число пользователей со временем упало ниже отметки в 3 млн[52].

В октябре 2013 года были опубликованы документы АНБ[337], раскрывающие попытки спецслужбы взять сеть Tor под свой контроль[338]. В частности, для этих целей пытались использовались особые HTTP cookie, внедряемые через сервис контекстной рекламы Google AdSense[339]. Кроме того, применялась программа отслеживания X-Keyscore[340], перехват трафика и эксплойты для браузера Firefox[341]. Однако, несмотря на все попытки и затрату значительных средств, ведомство признало невозможным создание действенного механизма по выявлению конечных пользователей Tor[342]. Определенную роль в этом также играет тот факт, что The Tor Project, Inc периодически получает от сочувствующих сотрудников АНБ анонимную информацию о найденных агентством программных ошибках, что позволяет разработчикам сети своевременно исправлять их[343] При этом, в то время, как АНБ (являющееся подразделением Министерства обороны США) вкладывает средства во взлом Tor, само министерство постоянно наращивает финансирование The Tor Project, Inc, которое идёт в том числе на поиск и устранение уязвимостей сети[344].

В январе 2014 года группа шведских учёных из Университета Карлстада опубликовала отчёт о проводимом ими 4-месячном исследовании подозрительных узлов сети Tor[345], из которого следует, что как минимум 18 российских и один американский ретранслятор Tor использовались неизвестной группой хакеров для сбора информации о посетителях социальной сети Facebook[346]. Представители The Tor Project, Inc в своем официальном комментарии[347] заверили, что угроза является незначительной, так как пропускная способность испорченных узлов невелика и вероятность попадания на них очень мала. Также были представлены инструкции для пользователей, как исключить вредоносные ретрансляторы из числа возможных[348].

В марте 2014 года в App Store появилось поддельное приложение, выдающее себя за веб-браузер с поддержкой Tor. Оно содержало в себе шпионский модуль и показывало установившему её пользователю назойливую рекламу. По требованию эксперта The Tor Project, Inc Руны Сандвик[4] вредоносная программа была удалена из магазина приложений Apple[349].

В июне 2014 года на сайте госзакупок структура МВД России «Специальная техника и связь» (НПО «СТиС»)[350] объявила тендер под названием «Исследование возможности получения технической информации о пользователях (пользовательском оборудовании) анонимной сети TOR», шифр «ТОР (Флот)». Был объявлен закрытый конкурс с максимальной стоимостью контракта в 3,9 млн руб.[351] В августе министерство сообщило о заключении договора на проведение этих работ с неназванной российской компанией[352]. Однако, вероятность того, что подобные исследования будут результативными, эксперты из компаний Лаборатория Касперского, Symantec и The Tor Project, Inc оценивают скептически[353][354], а само НПО «СТиС» уже попадалось на коррупции[355].

30 июня 2014 года региональный уголовный суд Австрии вынес обвинительный приговор оператору выходного узла Tor, признав его соучастником распространения детской порнографии[356]. Дело было направлено в апелляционный суд и на время его повторного рассмотрения австрийским операторам Tor было рекомендовано приостановить использование любых узлов этой сети[357].

13 августа 2014 года французский студент Жюльен Вуазен обнаружил поддельный ресурс, в точности имитирующий официальный сайт The Tor Project, Inc. Через него под видом пакета Tor Browser распространялось вредоносное программное обеспечение и похищались пожертвования пользователей. Согласно информации, которую удалось добыть Вуазену, за созданием фальшивого сайта стоит группа хакеров из Китая[358].

1 сентября 2014 года Европол официально объявил о создании на базе EC3[en] нового подразделения по борьбе с киберпреступностью под названием «Joint Cybercrime Action Taskforce» (J-CAT), оперативный интерес для которого будут представлять в том числе и пользователи, использующие анонимную сеть Tor[359].

7 ноября 2014 года ФБР, Министерство внутренней безопасности США и Европол в рамках совместной операции «Onymous», проводимой одновременно в 16 странах[360], закрыли более 400 скрытых сервисов Tor, среди которых крупнейший в мире подпольный интернет-магазин нелегальных товаров Silk Road 2.0[361]. Арестовано не менее 17 человек, среди которых 6 подданных Великобритании[362], два жителя ирландского Дублина[363] и американский гражданин Блейк Бенталл[364], которого подозревают в создании новой версии ранее закрытого Silk Road. Согласно официальному заявлению ФБР[365], федеральные агенты были внедрены в интернет-магазин под видом модераторов с самого открытия и поэтому ведомство смогло получить доступ к его серверу[366]. Представители The Tor Project, Inc заявили[367], что не обладают информацией о том, каким именно образом было единовременно скомпрометировано такое большое количество скрытых сервисов.

26 декабря 2014 года хакерская группа Lizard Squad[en] объявила о намерении взломать Tor при помощи уязвимости нулевого дня[368]. Тем же днём в сети появилось более 3000 новых узлов, которые объединяла общая в названии фраза LizardNSA[369]. Однако, согласно технической спецификации[150] Tor, новые узлы никогда не используются для передачи больших объёмов данных[370]. Поэтому хакерам удалось захватить контроль менее чем над 1 % от всего трафика сети[371]. Руководство The Tor Project, Inc отключило вредоносные серверы[372] и заявило, что действия по наводнению ими сети являлись типичной сивилловой атакой, а посему заявления об эксплуатации неизвестных уязвимостей являются блефом. Действия Lizard Squad были осуждены хакерскими группами The Finest Squad[373] и Анонимус[374].

В августе 2015 года корпорация IBM призвала компании всего мира отказаться от использования сети Tor и заблокировать её во всех корпоративных системах в связи с тем, что она подвергает их риску хакерских атак[375].

В России с 1 ноября 2017 года VPN-сервисы и анонимайзеры обязаны блокировать доступ к запрещенному в России контенту. Под действие этого закона попадает и Tor[376][377][378][379].

Tor в центре скандалов

В 2007 г. Национальная полиция Швеции арестовала известного эксперта по компьютерной безопасности Дена Эгерстада по обвинению в неправомерном доступе к компьютерной информации. 22-летний сотрудник компании Deranged Security опубликовал на своем рабочем сайте пароли к электронной почте посольств, негосударственных организаций, коммерческих фирм и правительственных агентств разных стран. По его словам, он в качестве эксперимента создал 5 выходных серверов Tor и перехватывал через них незашифрованный трафик. В результате Эгерстаду удалось заполучить пароли примерно к 1000 учетных записей, которые принадлежали дипломатам, сотрудникам одной из крупных корпораций, российскому посольству в Швеции, посольству Казахстана в РФ, дипмиссии Индии, Узбекистана, Ирана, Монголии, Гонконга, Японии, директору индийской Организации оборонных исследований и Национальной оборонной академии Индии, а также британскому представительству в Непале[380][381][382].

3 августа 2013 года в Ирландии по запросу властей США был арестован основатель скрытого сервиса Tor Freedom Hosting Эрик Оуэн Маркес[383], которого обвинили в посредничестве распространению детской порнографии[384]. Сразу же после этого появились сообщения о внедрении вредоносного JavaScript-кода на сайты, которые пользовались услугами данного хостинга[385]. Анализ эксплоита[386], проведенный компанией Mozilla[387] показал, что он использует уязвимость Firefox[388], устранённую 25 июня 2013 года, что делает подверженными ей только пользователей Windows с устаревшей версией браузера[389]. Таким образом, целью атаки была та же уязвимость в Tor Browser[390], с помощью которой стала возможна деанонимизация пользователей[391]. Пользователям Tor Browser было настоятельно рекомендовано немедленно обновить приложение[392]. Один из ключевых разработчиков Tor Роджер Динглдайн[4] рекомендовал пользователям в целях своей безопасности всегда по умолчанию отключать JavaScript, а также отказаться от использования Windows и перейти на более надежные системы, как TAILS и Whonix[393]. Вскоре появилась информация, что за атакой стоит ФБР, которое намеренно оставило Freedom Hosting в рабочем состоянии, чтобы идентифицировать как можно большее число посетителей сайтов, располагавшихся на данном хостинге[394]. Затем он был отключен, что привело к недоступности ряда скрытых сервисов Tor[395], так как многие из них[396] работали именно на платформе Freedom Hosting[397]. Вредоносный скрипт получил название torsploit[398] и с учётом версии о причастности ФБР был отнесен к программам отслеживания (policeware) из категории CIPAV[en][399]. Специалисты компании «Cryptocloud» провели собственное расследование с целью выяснить, куда стекалась информация с пораженных компьютеров[400] и обнаружили, что torsploit отправляет её на IP-адрес компании SAIC[en], которая работает по контракту с АНБ[401]. Но в дальнейшем они объявили свой вывод ошибочным[402][403]. Впоследствии ФБР официально призналось в перехвате контроля над Freedom Hosting[404].

30 июня 2014 года в федеральном окружном суде штата Техас был зарегистрирован иск на $1 млн от лица женщины, которая обвиняет один из скрытых сервисов Tor в распространении её приватных фотографий, а также к The Tor Project, Inc в создании и распространении технологий, позволивших нарушить права потерпевшей[405].

В апреле 2017 года в России был арестован математик Дмитрий Богатов. Его обвинили в призывах к терроризму и организации массовых беспорядков в сообщениях, размещенных на форуме sysadmins.ru. Единственной уликой против Богатова является то, что ему принадлежит IP-адрес, с которого было размещено сообщение. Богатов поддерживал на своем компьютере выходной узел сети Tor, которым мог воспользоваться любой. По словам защиты Богатова, его невиновность подтверждается записями камер наблюдения, которые доказывают, что в момент публикации он возвращался домой из магазина[406]. Арест Богатова широко обозревался в российских СМИ и вызвал широкий интерес россиян к работе анонимайзера[источник не указан 327 дней]. 11 февраля 2018 года по схожему обвинению был задержан Дмитрий Клепиков, также поддерживавший выходной узел Tor и ранее проходивший свидетелем по делу Богатова[407].

Критика

| Незаконный контент в сети Tor | |

| Изображения | |

| Скриншот объявления о предложении нелегальных услуг в The Hidden Wiki. | |

| Видеофайлы | |

|

|

|

Наиболее часто звучащими обвинениями в адрес сети Tor является возможность её широкого использования в преступных целях[408][409][410][411][412][413][414][415].

В частности, она используется для управления ботнетами[416][417], программами-вымогателями[418] и троянскими конями[419][420][421], отмывания денег[422][423], компьютерного терроризма[424], незаконного оборота наркотиков[425] (см. Silk Road), нелегального оборота оружием[en][426][427], тиражирования вредоносного программного обеспечения[428], распространения нелегальной порнографии[429][430][431] (см. Lolita City), организации хакерских атак и заказных убийств[432][433][434][435].

Криптоаналитик Алекс Бирюков совместно с коллегами из Люксембургского университета[en] в своем исследовании «Content and popularity analysis of Tor hidden services», опубликованном 29 июля 2013 года, сделал вывод, что из двадцати самых посещаемых сайтов в сети Tor одиннадцать являются контрольными центрами ботнетов, а пять представляют собой порносайты. Кроме того, исследователи выяснили, что наибольшей популярностью у пользователей Tor пользуются ресурсы, позволяющие осуществлять куплю-продажу биткойнов[436].

Сотрудники Университета Карнеги-Меллон в своем докладе «Measuring the Longitudinal Evolution of the Online Anonymous Marketplace Ecosystem», представленном на 24-м симпозиуме USENIX по безопасности, выяснили, что ежедневный доход от нелегальной торговли на подпольных рынках, размещенных в скрытых сервисах Tor, составляет от $300 тыс. до $500 тыс.[437]

В ответ разработчики Tor заявляют, что процент его криминального использования невелик[438] и компьютерные преступники гораздо чаще предпочитают для противозаконной деятельности средства собственного изготовления[439], будь то взломанные прокси-серверы, ботнеты, шпионские или троянские программы.

Следует отметить, что The Tor Project, Inc совместно с Bitcoin Foundation, Trend Micro, Фондом Билла и Мелинды Гейтс, Институтом Катона, Брукингским институтом, Агентством США по международному развитию и Vital Voices[en] входит в рабочую группу по вопросам цифровой экономики «Digital Economy Task Force»[440], созданную по инициативе ICMEC[en] и Thomson Reuters для выработки решений[441] по противодействию компьютерной преступности[442].

Tor в массовой культуре

- В аниме-сериале Zankyou no Terror террористическая группа «Сфинкс» использует Tor для публикации в интернете своих видеообращений[443].

- В сериале Мистер Робот главный герой Эллиот Алдерсон использует сеть Tor.

Актуальные решения и модификации Tor

Программные решения

Реализации клиента

- Orbot[en] — клиент Tor для Android. Доступен в Google Play[444].

- Orchid[445] — альтернативный клиент Tor, написанный на Java с использованием спецификаций на оригинальные протокол и архитектуру сети[en][446].

Графические интерфейсы

Графический интерфейс пользователя для клиента Tor обеспечивают:

- Anonymizing relay monitor — монитор состояния сети Tor с интерфейсом командной строки.

- SelekTOR[447] — базирующийся на Java фронтенд, созданный для упрощенной настройки и работы с Tor, включая быстрый выбор выходных узлов[448].

- Vidalia[en] — кроссплатформенный GUI для Tor с HTTP-прокси Polipo и дополнением Torbutton[449].

Туннелирование и проксификация

- Advanced Onion Router[450] — переносимый прокси-сервер для Windows, принудительно заставляющий любые программы работать через Tor, независимо от ранее заданных им настроек сети[451].

- Corridor[452] — набор скриптов для создания шлюза, блокирующего на основе белых списков[en] любые соединения, кроме порождаемых сетью Tor[453].

- OnionCat[454] — программное обеспечение, позволяющее туннелировать через Tor протоколы ICMP, TCP и UDP[455] при помощи виртуального сетевого адаптера TUN/TAP, используя работу скрытых сервисов с VPN и IPv6[456].

- TorK[457] — многофункциональный менеджер Tor для KDE, поддерживающий Firefox, Opera, Konqueror, Pidgin, Kopete, SSH, IRC и Mixminion[458][459].

- Tortilla[460] — набор открытого программного обеспечения под Windows для перенаправления всех порождаемых операционной системой TCP и DNS-соединений в Tor независимо от совместимости клиентских программ с сетью[461][462].

Веб-браузеры

- Dooble-TorBrowser[463] — модификация браузера Dooble, специально расширенного для работы с Tor за счёт интеграции с аддоном на основе Vidalia[464].

- Onion Browser — веб-браузер с открытым исходным кодом для мобильной платформы iOS, созданный, чтобы обеспечить на устройствах Apple возможность анонимного веб-серфинга при помощи Tor. Доступен в AppStore[465].

- Orfox[466] — форк браузера Orweb для Android[467].

- PirateBrowser — фирменная портативная сборка от The Pirate Bay (в состав входят клиент Tor c Vidalia, веб-браузер Mozilla Firefox с плагином FoxyProxy и другими настройками), предназначенная, по словам разработчиков, исключительно для обхода интернет-цензуры, но не подходящая для обеспечения анонимности.

- TorBro — наиболее анонимный вариант Tor веб-браузера с выбором страны, установка расширений из браузера, без детектора редиректа, без отправки статистики в Google.

- Tor Browser — официальная портативная сборка от The Tor Project, Inc, объединяющая Tor с Firefox ESR (включая аддоны NoScript, Torbutton и HTTPS Everywhere)[468].

Плагины и расширения

- TorBirdy[469] — расширение Mozilla Thunderbird[470], позволяющее отправлять и принимать электронную почту через Tor[471], в том числе с использованием таких скрытых сервисов, как Tor Mail[en][472].

- Torbutton[473] — расширение Firefox, добавляющее в него кнопку включения и выключения Tor. Поставляется только в комплекте с Tor Browser[474].

Загрузка файлов и файлообмен

- Mass Downloader — менеджер загрузок с поддержкой анонимных сетевых соединений через Tor.

- OnionShare[475] — утилита c интерфейсом командной строки для безопасного файлообмена, работающая через скрытые сервисы Tor путём их одноразовой генерации[476].

- Tribler — BitTorrent-клиент, использующий технологию Tor для анонимизации участников сети[477].

- Vuze — клиент файлообменной сети BitTorrent со встроенной поддержкой Tor[478] и других анонимных сетей.

Обмен сообщениями, электронная почта и IP-телефония

- BlackBelt Privacy[479] — программное обеспечение для организации псевдонимной одноранговой сети при помощи Tor, WASTE и дополнительных расширений для обеспечения приватности[480].

- Jitsi — интернет-телефон с поддержкой шифрования, рекомендованный Джейкобом Эпплбаумом для совместного использования с Tor[481].

- OnionPhone[482] — инструмент для интернет-звонков через Tor[483].

- Pond[484] — почтовая программа, предназначенная для передачи зашифрованных электронных сообщений через произвольные серверы Tor с использованием прямой секретности и алгоритмов самоуничтожения[485].

- Ricochet[en] — децентрализованный кроссплатформенный мессенджер, анонимизирующий работу при помощи Tor и очистки метаданных[486].

- TorChat[en] — децентрализованная анонимная система мгновенного обмена сообщениями, использующая скрытые сервисы сети Tor.

- Tor Messenger — разработанная в The Tor Project, Inc мультипротокольная система мгновенного обмена сообщениями на основе Instantbird, которая обеспечивает тайну связи с помощью Tor и OTR.

- Tox — свободный криптографический софтфон с заявленной поддержкой соединений через Tor[487].

Тестирование безопасности

- ExitMap[488] — быстрый и расширяемый сканер сети[en], предназначенный для мониторинга надежности и достоверности выходных узлов Tor[345].

- SoaT[489] — сканер уязвимостей, позволяющий обнаруживать неправильно настроенные выходные узлы сети Tor.

- SybilHunter[490] — система поиска вредоносных узлов Tor, разработанная The Tor Project, Inc совместно с Принстонским университетом для защиты от сивилловых атак[491].

- TorFlow[492] — набор скриптов, позволяющий сканировать сеть Tor на предмет некорректных и перегруженных узлов с возможностью дальнейшей синхронизации данных с центральными серверами каталогов для последующей оптимизации маршрутизации[493].

- TorScanner[494] — антисниффер для выявления злонамеренных выходных узлов Tor.

Противодействие блокировке и глубокой инспекции пакетов

Для сохранения работоспособности Tor в условиях применения активных контрмер со стороны интернет-цензоров были разработаны так называемые подключаемые транспорты (Pluggable Transports)[167]:

- Bananaphone[495] — средство обфусцирования трафика Tor на основе цепей Маркова, преобразующее поток двоичных данных в поток лексем, делая его похожим на естественный язык[496].

- brdgrd (Bridge Guard)[497] — программа для защиты мостовых узлов Tor от Великого китайского файрвола при помощи libnetfilter, настроенного на разрешение передачи в пространство пользователя только сегментов SYN/ACK[498].

- Flashproxy[499] — локальный прокси-сервер[en], работающий в браузере и заворачивающий трафик Tor в WebSocket[500]. Доступен в качестве расширения Firefox[501].

- Format-Transforming Encryption (FTE)[502] — открытая программа, обеспечивающая кодирование трафика Tor таким образом, что в результате он становится неотличим на основе регулярных выражений от заданного пользователем протокола[503].

- Meek[504] — транспорт, использующий HTTP для передачи данных и TLS для обфускации трафика, перенаправляя его через CDN, прежде чем отправить по назначению[505].

- Obfsproxy[506] — фреймворк, служащий для преодоления блокировок Tor путём преобразования трафика между его клиентом и мостовыми узлами[507].

- ScrambleSuit[508] — набор программных модулей для Obfsproxy, обеспечивающий защиту от атак зондированием, используя морфинг программного кода, который позволяет выставлять для каждого сервера свою уникальную подпись потока[509].

- tcis (Tor Connection Initiation Simulator)[510] — утилита, создающая имитацию TLS-соединения Tor с целью вызова сканирования со стороны Великого китайского файрвола для его последующего анализа[511].

Аппаратные решения

- BOSS Phone[512] — фаблет на основе Chuwi VX3[513], в котором весь трафик пользователя проходит через Tor[514].

- IronKey Personal — защищённый USB-флеш-накопитель компании Imation Corp[en] со встроенным решением Tor на основе выделенных серверов[515][516].

- Onion Pi[517] — компактный маршрутизатор на основе Raspberry Pi со встроенным прокси-сервером Tor[518].

- PAPARouter[519] (Plug and Play Anonymity Router) — маршрутизатор, специально созданный для работы с сетью Tor[520].

- PORTAL[521] (Personal Onion Router To Assure Liberty) — проект компактного переносного маршрутизатора на аппаратной платформе GL.iNet[522] со специальной прошивкой, которая пропускает весь трафик через Tor, а также способствует его защите от глубокой инспекции пакетов[523].

- PwnPlug[524] — компактное устройство сетевой безопасности, имеющее возможность обратного соединения[en] со скрытыми сервисами Tor[525].

- Safeplug[526] — маршрутизатор со встроенным прокси-сервером Tor, созданный для анонимизации работы с мобильными устройствами через Wi-Fi[527].

Специализированные ОС

- Freepto[528] — многофункциональный Live USB-дистрибутив Linux на основе Debian, по умолчанию настроенный на пропускание всего трафика через Tor и автоматическое шифрование данных USB-накопителя[en][529].

- JonDo Live CD/DVD[530] — Live CD/DVD-дистрибутив Linux на основе Debian, защищающий приватность пользователя в Интернете при помощи анонимных сетей JonDonym[en], Mixmaster[en] и Tor[531].

- Liberté Linux — дистрибутив Linux на основе Hardened Gentoo[en], созданный для работы во враждебной сетевой среде путём перенаправления трафика в Tor при помощи Iptables.

- Parrot Security OS — дистрибутив Linux на основе Debian, созданный для испытаний на проникновение, тестирования безопасности, проведения компьютерно-технических экспертиз и использующий Tor в качестве средства анонимизации трафика.

- TAILS — Debian+Tor+Firefox (Iceweasel)+Pidgin (с OTR)+Claws Mail (с GnuPG)+Aircrack-ng+I2P+GNOME Disks[en] (c LUKS)+KeePassX.

- Tor-ramdisk[en] — дистрибутив Linux, созданный для обеспечения работы Tor полностью в оперативной памяти компьютера без использования иных запоминающих устройств[532].

- Whonix — дистрибутив Linux на основе Debian, предназначенный для предотвращения утечек IP-адреса и DNS при помощи Tor и VirtualBox.

Секретные разработки и перспективные проекты

- Astoria[533] — разрабатываемая группой исследователей из США и Израиля усовершенствованная версия Tor, которая должна будет содержать в разы меньше уязвимых сетевых соединений за счёт более спланированного создания цепочки при сохранении масштабируемости и пропускной способности оригинала[534].

- ShadowCat[88] — секретное средство, используемое тайным подразделением JTRIG[en] британского Центра правительственной связи для полного шифрования соединения со своими VPS посредством Tor и SSH[535].

- Subgraph OS[536] — разрабатываемый дистрибутив Linux на основе TAILS, делающий упор на защите от уязвимостей нулевого дня[537].

- WiNoN[538] — перспективная система анонимности, аналогичная Whonix и QubeOS[539], которая должна будет иметь встроенное программное обеспечение Tor и обеспечивать его защиту от эксплоитов при помощи аппаратной виртуализации и RBAC[540]. Является совместным проектом DARPA и SPAWAR Systems Center Pacific[en][541].

См. также

| Tor в Викиучебнике | |

| Tor на Викискладе | |

| Tor в Викиновостях |

Комментарии

- ↑ Debian/Ubuntu/Mint[6]/Kali[7], CentOS/RHEL/Fedora[8]/OpenSUSE[9], Gentoo[10], Slackware[11], Arch Linux[12].

- ↑ Mac OS X[14], FreeBSD[15][16], OpenBSD[17][18], Solaris[19], OpenSolaris[20].

- ↑ Для iOS Tor доступен только в виде браузерных решений[21][22][23][24].

- ↑ OpenWrt[55][56][57], RouterOS[58], Tomato[59], Gargoyle[en][60].

- ↑ Raspberry Pi[61][62][63][64][65][66], Chumby[en][67][68], PogoPlug[en][69].

- ↑ См. статью How to Protect your Internet Anonymity and Privacy/Your own TOR node on Amazon EC2 в викиучебнике.

- ↑ См. статью How to Protect your Internet Anonymity and Privacy/TOR VPN в викиучебнике.

- ↑ Даже использование HTTPS не гарантирует полной защиты данных от перехвата, так как вероятный противник может воспользоваться, например, утилитой sslstrip[en] для криптоанализа трафика. Дополнительным средством обеспечения безопасности в данном случае может выступать специальное приложение TorScanner<ref>Джон Сноу. Включаем Tor на всю катушку. Журнал «Хакер». Проверено 19 октября 2014.

- 1 2 3 4 5 6 7 8 Дополнительная защита сетевых коммуникаций возможна, например, при помощи использования HTTPS[К 8].

- ↑ Для анонимного файлообмена следует использовать анонимные файлообменные сети и/или такие специализированные сервисы, как, например, Ipredator[en][254].

- ↑ Защититься от компрометации в таком случае помогает возможность выбора в Tor входного узла, например, путём редактирования файла конфигурации torrc[277].

- ↑ Надёжный выходной узел можно выбрать при помощи torrc[278] или специально созданного для этой цели .exit[279].

- ↑ Если запустить ретранслятор Tor после запрета на передачу имен DNS, то он не сможет работать в качестве выходящего, независимо от заданных ему настроек<ref>atagar. No DNS means no exiting (англ.). The Mail Archive. Проверено 19 октября 2014.

- ↑ Решением этой проблемы будет настройка разрешения имен через сеть Tor[281][282][283][284], либо блокирование файрволом доступа Tor к DNS[К 13].

- ↑ Если включить ретранслятор Tor при использовании некоторых сторонних DNS-серверов, то он не сможет работать, а в журнале ошибок появятся сообщения о получении сетью ложных адресов[285].

- ↑ Эта проблема может быть решена отключением в браузере соответствующих сценариев, либо использованием фильтрующих прокси-серверов, таких как Polipo[en][291] и Privoxy[292] или применением расширений безопасности[226].

- ↑ При использовании Tor в связке с Polipo[en][294] или Privoxy[295] можно обойти это ограничение, добавив один HTTP-прокси после цепочки узлов Tor.

- ↑ Русская Википедия блокирует создание учётных записей пользователей, а также редактирование статей при использовании Tor с целью воспрепятствования вандализму. Однако для исключительных ситуаций существует особое правило «Исключение из IP-блокировок для использования анонимных прокси», которое позволяет в отдельных случаях наделить пользователей правом редактирования статей через Tor.

Примечания

- ↑ Paul Buder, Daniel Heyne, and Martin Peter Stenzel. Performance of Tor. — Germany: Technische Universitat Darmstadt. — 15 с. Архивировано из первоисточника 24 октября 2014

- ↑ GuideStar USA, Inc. GuideStar Exchange Reports for The Tor Project Inc (англ.). GuideStar[en]. Проверено 5 сентября 2014. Архивировано 29 августа 2013 года.

- ↑ Nonprofit Explorer. Nonprofit Explorer — TOR PROJECT INC (англ.). projects.propublica.org. Проверено 23 сентября 2014. Архивировано 29 августа 2013 года.

- 1 2 3 4 5 6 The Tor Project, Inc. Core Tor People (англ.). Tor Project Home (Перевод страницы и архив перевода от 28 июля 2013). Проверено 23 сентября 2014. Архивировано 18 июня 2013 года.

- 1 2 Black Duck Software, Inc. The Tor Open Source Project on Open Hub — Languages Page (англ.). Ohloh. Проверено 30 октября 2014.

- ↑ Linux Howtos and Tutorials. Установить Tor в Linux - Ubuntu/Debian/Mint. ShellHacks. Проверено 24 октября 2014. Архивировано 11 августа 2014 года.

- ↑ blackMORE Ops. Installing Tor in Kali Linux (англ.). blackmoreops.com (16 December 2013). Проверено 23 сентября 2014. Архивировано 2 августа 2014 года.

- ↑ SysAdmin Stuff. Installing Tor on CentOS/RHEL/Fedora (англ.). Nginx Tutorials (7 May 2014). Проверено 24 октября 2014. Архивировано 15 июля 2014 года.

- ↑ Novell. Anonymizing overlay network for TCP (The onion router) (англ.). software.opensuse.org. Проверено 24 октября 2014. Архивировано 24 октября 2014 года.

- ↑ Gentoo Wiki Archives. HOWTO Anonymity with Tor and Privoxy (англ.). gentoo-wiki.info (10 September 2008). Проверено 23 сентября 2014. Архивировано 2 июля 2013 года.

- ↑ The Tor Project, Inc. TorIPCOP (англ.). torproject.org. Проверено 23 сентября 2014. Архивировано 22 марта 2014 года.

- ↑ ArchWiki. Tor — ArchWiki (англ.). archlinux.org (20 September 2014). Проверено 23 сентября 2014. Архивировано 9 августа 2013 года.

- ↑ bypassing-ru. Tor – Луковый роутер. FLOSS Manuals[en]. Проверено 24 октября 2014. Архивировано 15 июля 2014 года.

- ↑ klaeschen_red. Mac OS X: Anonym durch das Internet (нем.). MacLife[en] (27-01-2010). Проверено 24 октября 2014. Архивировано 24 октября 2014 года.

- ↑ kodzero. Установка TOR Сервера на FreeBSD. lissyara.su. Проверено 5 сентября 2014.

- ↑ Defec Tech. TORифицируем FreeBSD. defec.ru. Проверено 5 сентября 2014.

- ↑ Peter Andersson. Anonymise a network segment using TOR and OpenBSD (англ.). it-slav.net. Проверено 5 сентября 2014.

- ↑ spinore. Настройка Tor-роутера под BSD. openPGP в России. Проверено 5 сентября 2014.

- ↑ OpenCSW. tor - Solaris package (англ.). opencsw.org. Проверено 5 сентября 2014.

- ↑ dev-eth0.de. TOR on OpenSolaris (англ.). archive.today. Проверено 5 сентября 2014. Архивировано 6 июля 2013 года.

- ↑ Mike Tigas. Onion Browser: Tor for iPhone and iPad (англ.). v3.mike.tig.as. Проверено 5 сентября 2014. (недоступная ссылка)

- ↑ Covert Browser (англ.). covertbrowser.com. Проверено 5 сентября 2014.

- ↑ bsd.at. iTorChat - Privacy at your Fingertips (англ.). itorchat.com. Проверено 5 сентября 2014.

- ↑ Red Browser: Help/Support (англ.). gplexdb.com. Проверено 5 сентября 2014.

- ↑ Martin Zier. So geht’s mit Android: Uber das TOR-Netzwerk anonym ins Internet (нем.). GIGA[de] (23-09-2013). Проверено 24 октября 2014. Архивировано 24 октября 2014 года.

- ↑ Serge Hooge. Protect your network privacy on the № 900 with Tor (англ.). Drippler (14-02-2012). Проверено 24 октября 2014. Архивировано 24 октября 2014 года.

- ↑ Bluish Coder. Using Tor with Firefox OS (англ.). bluishcoder.co.nz. Проверено 5 сентября 2014.

- ↑ Денис Мирков. В 25-долларовый смартфон OrFoxOS встроены Firefox OS и Tor. Журнал «Хакер». Проверено 5 сентября 2014.

- ↑ Paul's Ports. Unix ports for OS_2 and eComStation - Tor (англ.). os2ports.smedley.id.au. Проверено 5 сентября 2014.

- ↑ The Tor Project, Inc. Tor Language (англ.). Tor Project Home. Проверено 23 сентября 2014. Архивировано 17 июля 2013 года.

- ↑ Dingledine R. pre-alpha: run an onion proxy now! — 2002.

- 1 2 3 New Releases: Tor 0.3.5.7, 0.3.4.10, and 0.3.3.11 — 2019.

- ↑ New Release: Tor 0.4.0.1-alpha — 2019.

- ↑ Tor's source code

- ↑ The Tor Project, Inc. Why is it called Tor? (англ.). Tor Project Home (Перевод страницы и архив перевода от 8 августа 2014). Проверено 23 сентября 2014. Архивировано 2 августа 2013 года.

- ↑ Переведено Алексеем Абакумкиным и Романом Инфлянскасом. Tor: Луковый маршрутизатор второго поколения. — Москва: МГТУ им. Н.Э. Баумана. — 25 с. Архивировано из первоисточника 12 декабря 2014

- 1 2 3 The Tor Project, Inc. Как работает Tor. Tor Project Home. Проверено 23 сентября 2014. Архивировано 2 августа 2013 года.

- ↑ Tor Challenge. What is a Tor Relay? (англ.). EFF. Проверено 20 октября 2014. Архивировано 15 октября 2014 года.

- ↑ Syverson, P. Onion routing for resistance to traffic analysis (англ.). IEEE (22 April 2003). Проверено 23 сентября 2014. Архивировано 2 августа 2013 года.

- ↑ The Tor Project, Inc. Tor: Overview (англ.). Tor Project Home (Перевод страницы и архив перевода от 27 июля 2013). Проверено 23 сентября 2014. Архивировано 30 июня 2013 года.

- ↑ Проект Tor удостоен премии общественной значимости FSF-2010. SecurityLab.ru (25 марта 2011). Проверено 5 сентября 2014. Архивировано 20 июля 2013 года.

- ↑ EFF. Создатели анонимной сети Tor удостоены награды Pioneer Award 2012. openPGP в России (29 августа 2012). Проверено 23 сентября 2014. Архивировано 1 сентября 2014 года.

- ↑ Paul Syverson. Onion Routing: Our Sponsors (англ.). onion-router.net. Проверено 23 сентября 2014. Архивировано 5 сентября 2014 года.

- ↑ Roger Dingledine, Nick Mathewson, Paul Syverson. Deploying Low-Latency Anonymity: Design Challenges and Social Factors. — USA: The Tor Project, Inc, US Naval Research Laboratory[en], 2007. — 9 с. Архивировано из первоисточника 6 июня 2014

- ↑ Paul Syverson. Onion Routing: History (англ.). onion-router.net. Проверено 23 сентября 2014. Архивировано 5 сентября 2014 года.

- ↑ The Tor Project, Inc. Tor: Volunteer (англ.). Tor Project Home. Проверено 30 октября 2014. Архивировано 30 июня 2013 года.

- ↑ The Tor Project, Inc. Is there a backdoor in Tor? (англ.). Tor Project Home. Проверено 23 сентября 2014. Архивировано 4 августа 2013 года.

- ↑ EFF. The EFF Tor Challenge (англ.). eff.org. Проверено 23 сентября 2014. Архивировано 1 сентября 2013 года.

- ↑ Brian Fung. The feds pay for 60 percent of Tor’s development (англ.). The Washington Post (6 September 2013). Проверено 23 сентября 2014. Архивировано 9 сентября 2013 года.

- ↑ The Tor Project, Inc. Tor Metrics — Relays and bridges in the network (англ.). torproject.org. Проверено 14 февраля 2016. Архивировано 14 февраля 2016 года.

- ↑ Денис Мирков. Точки выхода Tor на карте мира. Журнал «Хакер» (28 февраля 2013). Проверено 23 сентября 2014. Архивировано 30 июня 2013 года.

- 1 2 3 The Tor Project, Inc. Tor Metrics — Direct users by country (англ.). torproject.org. Проверено 14 февраля 2016. Архивировано 14 февраля 2016 года.

- ↑ Мария Коломыченко, Роман Рожков. Tor здесь неуместен. Коммерсантъ (25 июля 2014). Проверено 23 сентября 2014. Архивировано 29 июля 2014 года.

- ↑ The Tor Project, Inc. Documentation Overview: Running Tor (англ.). Tor Project Home (Перевод страницы и архив перевода от 21 октября 2014). Проверено 24 октября 2014. Архивировано 18 октября 2014 года.

- ↑ The Tor Project, Inc. Status of Tor on OpenWRT (англ.). torproject.org. Проверено 5 сентября 2014.

- ↑ dipcore. Анонимизация трафика посредством Tor на OpenWrt 10.03 Backfire. dipcore.com. Проверено 5 сентября 2014. Архивировано 24 апреля 2014 года.

- ↑ SourceForge.net. Torfilter (англ.). sourceforge.net. Проверено 5 сентября 2014.

- ↑ MikroTik Wiki. Use Metarouter to Implement Tor Anonymity Software (англ.). mikrotik.com. Проверено 5 сентября 2014.

- ↑ build5x-099-EN (англ.). tomato.groov.pl. Проверено 16 сентября 2014. Архивировано 16 августа 2014 года.

- ↑ Gargoyle Wiki. Tor — Gargoyle Wiki (англ.). gargoyle-router.com. Проверено 15 сентября 2014.

- ↑ James Bruce. Build Your Own: Safeplug (Tor Proxy Box) (англ.). MakeUseOf[en]. Проверено 18 сентября 2014.

- ↑ Raspberry Pi Tutorials. Raspberry Pi Tor server - Middle relay (англ.). raspberrypihelp.net. Проверено 13 сентября 2014.

- ↑ Phillip Torrone, Limor Fried. How to Bake an Onion Pi (англ.). Makezine[en]. Проверено 13 сентября 2014.

- ↑ fNX. Raspberry Pi Tor relay (англ.). Instructables[en]. Проверено 13 сентября 2014.

- ↑ Piney. Tor-Pi Exit Relay (without getting raided) (англ.). Instructables[en]. Проверено 13 сентября 2014.

- ↑ natrinicle. Wifi AP with TOR Guest Network (англ.). Instructables[en]. Проверено 13 сентября 2014.

- ↑ Chumby Wiki. Running Tor on chumby One (англ.). wiki.chumby.com. Проверено 13 сентября 2014.

- ↑ frenzy. Put Tor On A Chumby (англ.). Instructables[en]. Проверено 13 сентября 2014.

- ↑ fortysomethinggeek. Install TOR Proxy on a $8 - $10 PogoPlug (англ.). blogspot.co.at. Проверено 15 сентября 2014.

- ↑ alizar. За неприкосновенность личной жизни мы платим слишком высокую цену. Частный Корреспондент. Проверено 5 сентября 2014.

- ↑ Сауд Джафарзаде. Иранцы избегают цензуры с помощью технологии американских ВМС. inopressa.ru. Проверено 5 сентября 2014.

- ↑ Ingmar Zahorsky. Tor, Anonymity, and the Arab Spring: An Interview with Jacob Appelbaum (англ.). monitor.upeace.org. Проверено 5 сентября 2014.

- ↑ Chris Hoffman. How To Create A Hidden Service Tor Site To Set Up An Anonymous Website Or Server (англ.). MakeUseOf[en]. Проверено 31 октября 2014.

- ↑ Ethan Zuckerman. Anonymous Blogging with WordPress & Tor (англ.). Global Voices Advocacy[en]. Проверено 15 октября 2014.

- ↑ George LeVines. As domestic abuse goes digital, shelters turn to counter-surveillance with Tor (англ.). betaboston.com. Проверено 5 сентября 2014.

- ↑ Margaret Looney. Четыре инструмента для обеспечения безопасности журналистов и их информации. IJNet. Проверено 5 сентября 2014.

- ↑ Joachim Gaertner. Snowden und das Tor-Netzwerk (нем.). Das Erste. Проверено 5 сентября 2014. Архивировано 4 июля 2013 года.

- ↑ The New Yorker начал принимать «сливы» через TOR. Lenta.ru. Проверено 5 сентября 2014.

- ↑ Денис Мирков. Фонд за свободу прессы поддерживает проект SecureDrop. Журнал «Хакер». Проверено 5 сентября 2014.

- ↑ В Италии запустили сайт Mafialeaks для сбора информации о мафии. Forbes. Проверено 5 сентября 2014.

- ↑ Фонд борьбы с коррупцией завёл защищённый "чёрный ящик" для анонимных "сливов" информации о чиновниках. NEWSru.com. Проверено 18 сентября 2014.

- ↑ Roger Dingledine. Breaching the Great Chinese Firewall (англ.). Human Rights Watch. Проверено 15 октября 2014.

- ↑ Isaac Mao. open letters shame corporates for their complicity in china (англ.). internet.artizans. Проверено 15 октября 2014.

- ↑ kusschen. Anonym surfen mit TOR (нем.). Indymedia. Проверено 15 октября 2014.

- ↑ EFF. FAQ written by the Electronic Frontier Foundation (англ.). Tor Project Home. Проверено 5 сентября 2014.

- ↑ Сорбат И.В. Метод противодействия конкурентной разведке (на основе Tor-технологии). infeco.net. Проверено 5 сентября 2014.

- ↑ Пит Пейн. Технология Tor на страже анонимности. ccc.ru. Проверено 5 сентября 2014.

- 1 2 EFF. JTRIG tools and techniques — SHADOWCAT. — UK: GC-Wiki[en], 2012. — 8 с. Архивировано из первоисточника 28 сентября 2014

- ↑ Mike Perry. PRISM против Tor. openPGP в России. Проверено 31 октября 2014.

- ↑ Mathew J. Schwartz. 7 Tips To Avoid NSA Digital Dragnet (англ.). InformationWeek. Проверено 5 сентября 2014.

- ↑ Dan Goodin. Use of Tor and e-mail crypto could increase chances that NSA keeps your data (англ.). Ars Technica. Проверено 5 сентября 2014.

- ↑ Micah Lee. Encryption Works: How to Protect Your Privacy in the Age of NSA Surveillance (англ.). Freedom of the Press Foundation. Проверено 5 сентября 2014.

- ↑ Алексей Терентьев. Криптография для чайников. Частный Корреспондент. Проверено 5 сентября 2014.

- ↑ Елена Черненко, Артём Галустян. Попасть в сети. Коммерсантъ. Проверено 5 сентября 2014.

- ↑ Bruce Schneier. NSA surveillance: A guide to staying secure (англ.). The Guardian. Проверено 5 сентября 2014.

- ↑ Владислав Миллер. Какой длины цепочки у Tor? И почему? Достаточно ли этой длины для анонимности?. openPGP в России. Проверено 5 сентября 2014.

- ↑ Andriy Panchenko, Otto Spaniol, Andre Egners, Thomas Engel. Lightweight Hidden Services. — Germany, Luxembourg: RWTH Aachen University, Interdisciplinary Centre for Security, Reliability and Trust (University of Luxembourg). — 8 с. Архивировано из первоисточника 6 сентября 2014

- ↑ The Tor Project, Inc. Tor: Hidden Service Protocol (англ.). Tor Project Home (Перевод страницы и архив перевода от 3 сентября 2013). Проверено 7 сентября 2014.